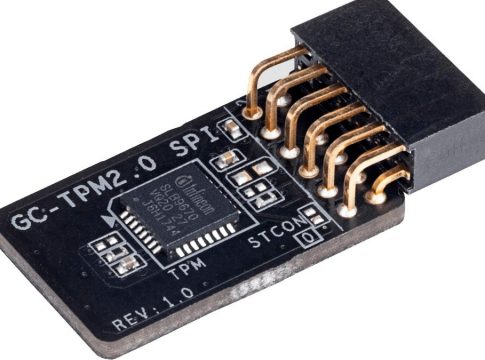

Un Trusted Platform Module (Chip TPM) es un microchip que se utiliza en computadoras o dispositivos electrónicos para garantizar la integridad de la plataforma. Proporciona funciones de seguridad básicas basadas en hardware y puede generar claves criptográficas, almacenarlas de forma segura o controlar su uso.

¿QUÉ ES EL CHIP TPM?

El dispositivo final respectivo debe estar bloqueado de forma segura con el Módulo de plataforma segura (TPM) en la placa base. El muro de seguridad basado en hardware no solo tiene ventajas, y tampoco es una garantía del cien por cien para los tipos descuidados.

La abreviatura TPM significa Trusted Platform Module. Es un chip que proporciona funciones de seguridad básicas basadas en hardware. Puede usarse para garantizar la integridad de un sistema y plataformas como computadoras y servidores u otros dispositivos electrónicos como teléfonos inteligentes.

El chip está protegido de la manipulación mediante mecanismos de seguridad y, por ejemplo, genera claves criptográficas, las pone a disposición, las almacena o controla su uso. A diferencia de una tarjeta inteligente o un token de seguridad, el TPM no está vinculado a un usuario específico, sino que lo utiliza el sistema y el software instalado en él.

Los dispositivos finales seguros en forma de computadoras de escritorio, portátiles, tabletas o teléfonos inteligentes son la clave para una empresa segura.

Los datos de la empresa y los procesos de la empresa solo son inmunes a los intentos de espionaje y otras actividades delictivas si el punto final es "seguro", ya sea en la línea de producción, en la oficina (en casa) o en movimiento.

"TRUSTED PLATFORM MODULE" (TPM)

Un método para hacer que el punto final sea "seguro" es diseñarlo como un "banco seguro". El chip de cifrado "Trusted Platform Module" (TPM) hace precisamente eso.

El chip TPM actúa como un ancla de seguridad para todos los procesos de certificación, autenticación y encriptación. El pin para la autenticación y el cifrado está vinculado a este hardware y no al usuario, como es el caso de una tarjeta inteligente, por ejemplo.

Un ciberdelincuente no solo tendría que robar el código pin, sino también el hardware asociado, y también tendría que pasar por alto la función biométrica del usuario para descifrar el hardware.

Si el sistema operativo es compatible con el Trusted Platform Module, se crea la denominada plataforma TC (Trusted Computing Platform). Los fabricantes pueden utilizar dichas plataformas para evitar que se eludan las restricciones de uso.

El usuario tiene la ventaja de que su sistema está protegido contra manipulación por software y personas no autorizadas. Para utilizar el TPM, se debe permitir la lectura de la información del TPM.

En los sistemas de PC, el Trusted Platform Module se puede activar o desactivar en las funciones del BIOS. El estándar TPM 2.0 existe desde 2014, reemplazando a TPM 1.2 y no es compatible con versiones anteriores.

Los módulos de plataforma segura son estándar en PC y portátiles para usuarios profesionales. Casi todas las placas base ahora también tienen la opción de integrar un TPM.

El soporte para TPM 2.0 está garantizado desde Windows 8 y Linux kernel 4.0. En el sistema operativo Windows, el Módulo de plataforma segura se utiliza, entre otras cosas, para el cifrado de unidades BitLocker.

LOS CERTIFICADOS BÁSICOS DE UN MÓDULO DE PLATAFORMA SEGURA

Los certificados básicos de un TPM son:

- Certificado de respaldo

- Certificado de plataforma

- Certificado de conformidad

- Certificado de validación

El certificado de respaldo asegura que el Trusted Platform Module proviene de un fabricante autorizado y confirma la autenticidad del módulo. El certificado se almacena permanentemente en el módulo y nunca lo abandona.

El certificado de plataforma confirma que el sistema es una plataforma confiable con un TPM válido y que los componentes cumplen con las especificaciones.

Lo emite el fabricante del dispositivo, como la computadora portátil. El certificado de conformidad prueba que el TPM se ha implementado correctamente. El propósito del certificado de validación es demostrar el cumplimiento de los requisitos de las especificaciones al implementar componentes como tarjetas gráficas. Otros componentes del Módulo de plataforma segura incluyen la clave raíz de almacenamiento (SRK) única y las raíces de confianza.

FUNCIONES ADMITIDAS DE UN MÓDULO DE PLATAFORMA CONFIABLE

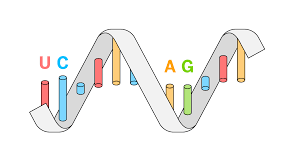

Trusted Platform Module admite varias funciones. Puede vincular datos a un solo TPM sellándolo. Para ello, los datos se cifran con un valor hash. Para proteger las claves criptográficas, es posible generar, utilizar y almacenar las claves de forma segura dentro del módulo.

Están protegidos contra ataques tanto de software como de hardware. El TPM también puede almacenar claves fuera del módulo, por ejemplo, en un disco duro. Otras funciones son la generación segura de números aleatorios, la certificación remota y el almacenamiento de estados del sistema.

CONDICIONES DE USO FIRMEMENTE ESTABLECIDAS

El Trusted Platform Module se ofrece de serie, al menos en productos profesionales de sobremesa y portátiles, y los importantes fabricantes de placas base ofrecen la opción de integrar el chip TPM en todos los ámbitos. El estándar TPM 1.2 original fue reemplazado por el estándar 2.0 en 2014. Este último no es compatible con versiones anteriores.

TPM 2.0 funciona junto con los sistemas operativos “Windows” (desde Windows 8 o Windows Server 2008) y Linux (desde Linux kernel 4.0). En Windows, TPM se utiliza, entre otras cosas, para el cifrado de unidades "BitLocker". Apple solo construyó el chip TPM durante algunos años (2006 y siguientes) cuando los "MacBooks" se basaban en arquitecturas Intel.

Si el software del sistema (el sistema operativo o una pila de software correspondiente) es compatible con el chip TPM, se crea una plataforma informática confiable como una caja fuerte para los datos y la computadora.

Con una plataforma de este tipo, los fabricantes pueden evitar que se eludan las restricciones de uso establecidas en esta caja fuerte, es decir, en el chip TPM. El usuario tiene la ventaja de que su sistema está protegido contra manipulación por software y personas no autorizadas.

A través del llamado sellado de datos, ciertos datos incluso pueden asignarse exclusivamente a la computadora en la que se encuentra este chip TPM a través del chip TPM.