La ciberseguridad se ha convertido en una gran fuente de preocupaciones en el contexto empresarial y, también, cada vez más en el contexto personal. No es extraño si tenemos en cuenta que, al mismo tiempo que la tecnología se desarrolla a un ritmo acelerado, los métodos para vulnerar la seguridad también lo hace. Como consecuencia, las formas de acceder de forma ilegítima a información privada y sensible se han multiplicado.

Uno de los malwares más peligrosos es el Keylogger. ¿Lo conoces? Nos hemos puesto en contacto con el experto en informática Javier Trujillo para conocer cuál es el alcance de este tipo de amenazas y cuáles son las soluciones que podemos implementar a nivel de usuario. A continuación te hablamos de ello y te proponemos algunos consejos para prevenir sus ataques y detectarlos a tiempo. ¡Toma nota!

Qué es un Keylogger

Un keylogger es un tipo de malware diseñado para registrar las pulsaciones que se realizan con el teclado de un dispositivo. Una vez extrae estos datos los remite a un tercero poniendo en grave riesgo la privacidad. Un keylogger puede acceder a información de carácter personal como conversaciones de chat o búsquedas en motores de búsqueda pero también a otros contenidos de carácter más sensible como contraseñas o tarjetas bancarias.

Los ataque de este tipo de malwares pueden representar un peligro importante porque supone un acceso ilegítimo a toda aquella información que se registra a partir del teclado. Su alcance puede ser realmente grave. Si un keylogger facilita tu información a un hacker éste podrá tener acceso a cualquiera de tus espacios personales y hacer uso ilegítimo de ellos: Redes sociales, cuentas de correo electrónico, plataformas bancarias…

La infección de un keylogger puede producirse del mismo modo que se produce la de cualquier malware común. Lo más habitual es que sea instalado por un tercero que posea, de forma directa o indirecta, acceso a tu equipo. No obstante, la infiltración a veces es muy difícil de detectar porque puede llevarse a cabo a partir de métodos sutiles como la descarga de un archivo corrupto.

Los riesgos son elevados y, por tanto, adoptar medidas preventivas resulta algo prioritario. Pero, ¿cómo identificar un keylogger? ¿Es posible comprobar si ya hemos sido víctima de este tipo de ataques? Para poder responder a estas preguntas es necesario recurrir a un software especializado. Si deseas obtener una respuesta clara debes instalar un antivirus. A partir de un análisis podrás saber qué tipo de malwares están operando en tu sistema para a continuación eliminarlos.

Cómo detectar y eliminar un Keylogger

¿Quieres saber cómo evitar caer en el keylogger? No te preocupes, porque dispones de varias herramientas esenciales para prevenir una infección de este tipo. Las más importantes son:

Utiliza un software antivirus

La única forma de garantizar la detección y la supresión de un keylogger es recurriendo a un antivirus. En el mercado puedes acceder a soluciones altamente potentes aunque, en cualquier caso, deberás asegurarte de que se trata de una versión actualizada y adaptada a las nuevas amenazas que existen en el ecosistema digital.

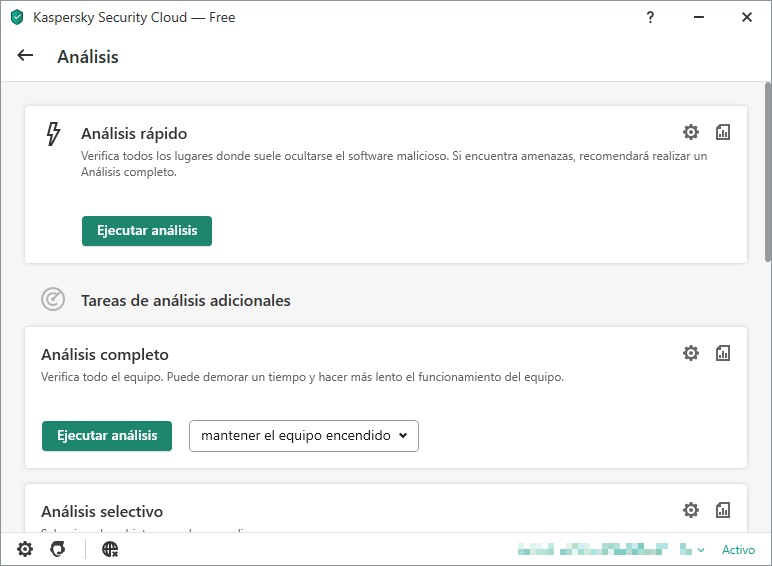

¿No cuentas con un antivirus y te gustaría hacer un análisis de inmediato? En este caso, deberías echar un vistazo a la herramienta de Kaspersky para buscar malware en tu sistema. A partir de ella podrás obtener una aproximación exacta y en tiempo real al estado en que se encuentra tu equipo. Kaspersky Security Scan emplea los motores de los antivirus de alta gama de Kaspersky, una de las marcas referentes en el segmento de la ciberseguridad. Gracias a ello, detecta ciberamenazas antes de que se produzca una infección manteniendo automáticamente el software esencial de tu equipo al día.

Además, esta fantástica herramienta también detecta las vulnerabilidades presentes en tus programas (recuerda que los bugs son una de las principales puertas de acceso a los malware como los keylogger) y genera un informe detallado para solucionarlas y optimizar la protección del sistema.

Utiliza un gestor de contraseñas

Uno de los datos más sensibles son las contraseñas. Optar por utilizar un gestor de contraseñas te ayudará a impedir accesos ilegítimos. Esta herramienta te ayudará a generar contraseñas seguras y a protegerlas a partir de procesos de encriptación. Además, cuando tengas la necesidad de introducir una clave, no tendrás la necesidad de hacerlo a través del teclado. Tu gestor te permitirá introducirlas a través de un click o las insertará de forma automática.

Actualiza tus aplicaciones regularmente

Todas las aplicaciones son susceptibles de sufrir ataques externos. El acceso de malwares como los keyloggers puede producirse debido a la presencia de vulnerabilidades. A menudo, estos fallos de seguridad quedan solucionados de forma automatizada gracias a las actualizaciones. Mantener tus navegadores y tus softwares actualizados se convierte, por tanto, en un recurso preventivo importante. No lo pases por alto.

¿Cuáles son los indicios que revelan una posible infección?

A continuación, te hablamos sobre algunos de los síntomas de que tu ordenador está infectado con un Malware:

Aparecen aplicaciones desconocidas

¿Has detectado aplicaciones que no has descargado previamente en tu equipo y que ni siquiera sabes para qué sirven? Si han aparecido nuevas herramientas (incluyendo extensiones en tus navegadores web) las probabilidades de que se haya producido una infiltración pueden ser elevadas.

Bloqueos reincidentes

Cuando un malware está operando en segundo plano nuestro ordenadores consumen una mayor cantidad de recursos y, en muchos casos, esta actividad acaba por obstaculizar su correcto funcionamiento. Uno de los principales indicios es la pérdida de rendimiento. ¿Tu ordenador últimamente se queda bloqueado con frecuencia? Si es así, lo más probable es que alguna aplicación desconocida esté generando este tipo de anomalías.

Presencia de dispositivos desconocidos

Aunque en la mayoría de ocasiones la propagación de este tipo de virus se produce al descargar archivos infectados o acceder a plataformas inseguras, también existe la posibilidad de que el origen se encuentre en un hardware. ¿Has encontrado un nuevo dispositivo conectado a tu equipo cuyo origen desconoces? Un pendrive, un adaptador para el cable de tu ratón o de tu teclado que realmente no cumple no es necesario… Si es así, presta atención y opta por desconectarlo.

Procesos inhabituales en tu gestor de tareas

Si algún malware está operando en tu ordenador es probable que su actividad se refleje en tu gestor de tareas. ¿Existen procesos infrecuentes y de origen desconocido? Si ninguno de los programas que utilizas habitualmente puede justificarlos, las probabilidades de que dicha actividad provenga de un proceso malicioso son elevadas.